Strona główna

5 mitów na temat ataków DDoS [ANALIZA]

Istnieje wiele mitów na temat ataków DDoS na systemy komputerowe lub usługi sieciowe, które stają się coraz popularniejsze. Zgodnie z danymi Akamai już na początku 2016 roku ich liczba wzrosła o 126%[1], a tendencja zwyżkowa w kolejnych miesiącach utrzymała się. W ostatnim kwartale działania cyberprzestępców przybrały niespotykany dotąd zasięg i skalę[2]. Poniżej przedstawiamy 5 mitów na temat ataków DDoS oraz jak można się na taki atak przygotować.

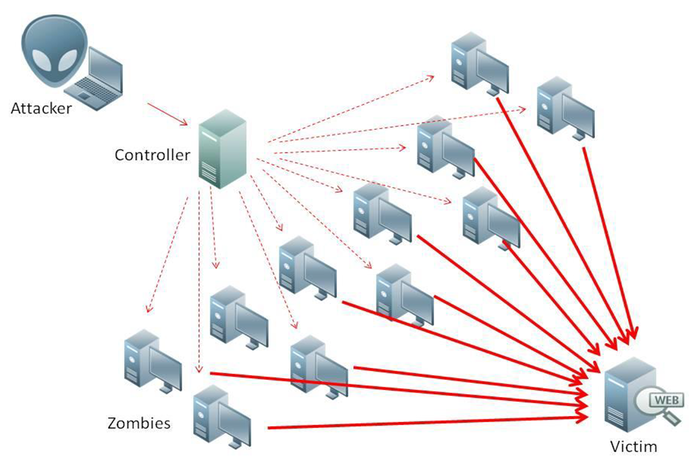

DDoS (ang. Distributed Denial of Service, rozproszona odmowa usługi) to rodzaj ataku np. na serwer lub stronę internetową, który generuje sztuczny ruch tak, aby wykorzystać wszystkie wolne zasoby ofiary i doprowadzić do niedostępności usług. Skutki takiej blokady bywają niekiedy bardzo groźne. Konsekwencje może szczególnie odczuć branża e-commerce, dla której każda godzina niedostępności portalu oznacza rosnące straty finansowe. Co gorsza, klienci zniechęcają się i – jeżeli nie mogą dostać się na stronę firmy – często uznają ją za nieprofesjonalną. Informacji na temat oferty i usług szukają więc u konkurencji, a przedsiębiorstwo musi zmierzyć się ze stratą wizerunkową oraz utratą zaufania kupujących. W rezultacie może to prowadzić do kłopotów finansowych, a nawet bankructwa. Dlatego eksperci ostrzegają przed rosnącym zagrożeniem atakami DDoS, które w 2017 wciąż może przybierać na sile. Stają się one coraz bardziej wyrafinowane[3], a w związku z tym – wymagają odpowiedniej reakcji. Wzrost liczby urządzeń korzystających z dostępu do sieci sprawia, że coraz częściej ataki DDoS są przeprowadzane przy wykorzystaniu złośliwego oprogramowania zainstalowanego na nich. Również liczba transakcji i operacji realizowanych w globalnej sieci oraz rosnące znaczenie usług e-commerce sprawia, że tego typu ataki zyskują na popularności, ich ofiarami są więc coraz mniejsze firmy, a nawet pojedyncze osoby. Tymczasem w świadomości społecznej ich nazwa nadal nie jest powszechnie rozpoznawanym pojęciem.

Istnieją dwa podstawowe typy ataków DDoS – wolumetryczny i aplikacyjny. Atak wolumetryczny polega na wysyceniu połączenia sieciowego poprzez skierowanie dużej ilości ruchu na atakowanego w postaci bardzo podobnych do siebie pakietów lub zapytań, które pojedynczo nie są groźne, a ich zagrożenie tkwi w masowości. Dobrym przykładem są tu tzw. floody (ang. flood – powódź), m.in. SYN flood, czyli masowa próba nawiązania połączenia z serwerem. – mówiJulia Juraszek, Starszy Specjalista ds. Bezpieczeństwa Technologicznego T‑Mobile Polska S.A.– Choć ataki wolumetryczne wciąż cieszą się dużą popularnością, coraz powszechniejsze stają się także te aplikacyjne, które wysycają zasoby samego serwera poprzez nadmierne wykorzystanie aplikacji. W ten sposób cyberprzestępca zmusza atakowany system do poświęcenia wszystkich dostępnych zasobów, by obsługiwały one podsunięte przez hakera zapytania, tym samym powodując brak dostępu do strony dla regularnych użytkowników.

Oba wspomniane ataki bywają równie niebezpieczne w skutkach, wokół DDoS narosło zaś wiele mitów, z którymi warto się rozprawić.

Mit 1. Przed atakiem DDoS można się uchronić.

Pełna ochrona przed atakiem DDoS nie jest możliwa, można jednak opóźnić lub zminimalizować jego ryzyko, stosując odpowiednie zabezpieczenia. Pomimo rozbudowanej infrastruktury IT, także duże firmy mogą nie wytrzymać ataku. Możliwości hakerów są niemal nieograniczone, a liczba urządzeń przyczyniających się do generowania ruchu może być stale zwiększana. Żeby uświadomić sobie potęgę ataków DDoS, warto zapoznać się z przypadkiem francuskiego operatora usług sieciowych, który w 2016 roku został zaatakowany z siłą niemal 1 Tb/s[4]. Szacuje się, że tak duży ruch wygenerowało ok. 152 tys. zhakowanych wcześniej urządzeń IoT (tzw. urządzenia zombie), m.in. kamery CCTV i urządzenia wideo. Jednak tego typu ataki zdarzają się niezwykle rzadko, a siła większości z nich nie przekracza 1Gb/s.

Mit 2. Atak DDoS musi być wielki, by skutecznie zaszkodzić firmie.

Wbrew pozorom atak DDoS wcale nie musi być duży, by wyrządzić szkody w systemie firmy. Odpowiednio przygotowany, indywidualnie dostosowany atak aplikacyjny wystarczy, żeby zaburzyć pracę portalu czy serwera. Należy przy tym pamiętać, że każdy system posiada jakiś słaby punkt, który pozwoli hakerowi na zaprojektowanie skutecznego ataku. Sprawne odparcie działań przestępczych dodatkowo komplikuje fakt, że atak aplikacyjny często bywa niepowtarzalny. Co więcej, jego przebieg jest trudniejszy do wykrycia, ponieważ może on być nieduży, ukryty w gąszczu informacji, które otrzymuje atakowany. Utrudnione zdiagnozowanie ataku opóźnia z kolei czas reakcji obronnej, przez co firma może ponieść wymierne straty związane z brakiem dostępności jej zasobów.

Mit 3. Ofiarą ataku DDoS padają duże przedsiębiorstwa.

Ataki DDoS są zagrożeniem dla wszystkich firm, niezależnie od ich wielkości. Znaczna część ataków realizowana jest przez botnety, które nie analizują danych przedsiębiorstwa ani potencjalnych korzyści z blokady strony, przez co ofiarą działań hakerów może paść absolutnie każdy biznes. Bywa także, że są one celowe, a za ich przebiegiem stoi konkretny człowiek. Z raportu Zagrożenia bezpieczeństwa IT 2016[5] wynika, że aż 21% firm za ataki DDoS obwinia swoich byłych pracowników, a w rzeczywistości liczba ta może być zdecydowanie wyższa. Z kolei 48% przedsiębiorstw średniej wielkości o generowanie blokującego ruchu posądza konkurencję.

Aby zaszkodzić byłemu pracodawcy, wcale nie trzeba posiadać specjalistycznej wiedzy dotyczącej programowania. Wystarczy odszukać jedną z internetowych firm specjalizujących się w wykonywaniu ataków za pieniądze. W ten sposób, płacąc internetową walutą – bitcoinami – możemy już za równowartość kilkudziesięciu dolarów sprawić nieco kłopotów nielubianemu szefowi. Biorąc więc pod uwagę dostępność ataków jako usługi, każdy przedsiębiorca powinien dopuszczać taką możliwość.

Mit 4. Atak DDoS nie trwa długo, najprościej poczekać, aż się skończy.

Jednorazowy, kilkuminutowy atak może rzeczywiście nie wpłynąć znacząco na funkcjonowanie firmy. Problem zaczyna jednak narastać, gdy ataki powtarzają się, zwiększają swoją częstotliwość oraz czas trwania czy następują w momentach, kiedy zależy nam na pełnej dostępności sprzedaży (np. w przypadku sklepu internetowego z upominkami w sezonie przedświątecznym). Nigdy nie da się przewidzieć ani kiedy nastąpi, ani kiedy zakończy się atak. A im dłużej on trwa, tym większe straty ponosi przedsiębiorstwo. Tymczasem efekty długofalowego ataku DDoS mogą obejmować utratę dobrej reputacji, zaufania, obniżenie ratingu strony, a w przypadku e-commerce nawet bankructwo. Zniechęceni klienci, natykając się na niedziałający portal, decydują się na zakup towarów lub usług konkurencji. Zdarza się więc, że odbudowanie pozycji potrafi przerosnąć możliwości finansowe przedsiębiorstwa średniej wielkości, a każdy kolejny atak kosztuje firmę coraz więcej.

Jak duże jest zagrożenie długotrwałym atakiem, jasno pokazują zresztą statystyki z 2016 roku, zgodnie z którymi średnia jego długość ciągle rośnie[6]. W ostatnim kwartale 2016 liczba ataków DDoS trwających 50-99 godzin wzrosła o 1,52%, ataki mieszczące się w zakresie 100-150 godzin odnotowały zwyżkę do 2,2%, a czas najdłuższego ataku wyniósł 292 godziny, czyli ponad 12 dni. Strategia polegająca na przeczekaniu „problemów technicznych” może zatem okazać się nieskuteczna, a konsekwencje poważne.

Mit 5. Służby państwowe odeprą atak DDoS, jeśli otrzymają takie zgłoszenie.

Z każdym rokiem spędzamy w internecie coraz więcej czasu, przenosząc do niego zarówno życie prywatne, jak i zawodowe. Mimo to nadal nie istnieje dedykowana służba lub instytucja państwowa specjalizująca się w zapobieganiu cyberatakom. Część aktów naruszenia prawa w rzeczywistości wirtualnej może być wprawdzie zgłoszona na policję, ale w praktyce brakuje procedur regulujących sposób informowania o blokadzie zasobów czy określających, jakie dane są potrzebne do sprawnego ujęcia sprawcy.

Brak stosownych regulacji sprawia, że procedury mogą być rozciągnięte w czasie i ukierunkowane na ukaranie hakera po dokonanym czynie, a takie działanie nie pomoże firmie w zatrzymaniu ataku, który dzieje się tu i teraz. Nawet jeżeli służby rozpoczną śledztwo związane z generowaniem sztucznego ruchu, uchwycenie sprawców może okazać się niemożliwe. Internet jest platformą umożliwiająca międzynarodową przestępczość i wciąż brakuje mechanizmów, które pozwalałyby na skuteczną współpracę pomiędzy służbami różnych krajów.

Istnieją natomiast organizacje pozarządowe i firmy komercyjne pomagające poszkodowanym w usuwaniu skutków ataku i jego odpieraniu, wystarczy się tylko do nich zgłosić.

Jak uchronić się przed atakiem?

Nie jesteśmy w stanie powtrzymać cyberprzestępców przed wykonaniem ataku DDoS ani go przewidzieć, ale na pewno możemy się przed nim zabezpieczyć. Istnieje kilka sposobów, by zminimalizować negatywne skutki ataku. Jedną z możliwości jest zakupienie systemu odpierającego ataki i zatrudnienie specjalistów IT, którzy będą czuwać nad jego działaniem. Jest to jednak kosztowne rozwiązanie, a znalezienie wysoko wykwalifikowanych ekspertów z zakresu bezpieczeństwa stanowi niemałe wyzwanie. Dlatego warto rozważyć skorzystanie z usług np. naszego operatora telekomunikacyjnego, który oferuje kompleksową ochronę przed atakami DDoS.

Powinniśmy być przygotowani, że atak może nastąpić w każdym momencie, również w święta czy weekendy, kiedy firma nie pracuje.W takim przypadku istnieje ryzyko, że reakcja ekspertów w poniedziałek rano byłaby spóźniona – tłumaczy Julia Juraszek, Starszy Specjalista ds. Bezpieczeństwa Technologicznego T-Mobile Polska S.A. – Dlatego warto zainwestować w odpowiednią usługę, np. u operatora, który pomoże czuwać nad bezpieczeństwem przedsiębiorstwa przez całą dobę i szybko zareaguje na ataki DDoS. Taka ochrona pozwoli firmie na realizację procesów biznesowych i korzystanie z zasobów nawet podczas ataku na dużą skalę. Wsparcie zewnętrzne sprawdza się zwłaszcza jako uzupełnienie infrastruktury IT. Dzięki niemu specjaliści zatrudnieni w firmie mają szansę skupić się na innych aspektach funkcjonowania systemu, a wydajność pracy zespołu rośnie.

Niezależnie od obranej metody budowania systemu bezpieczeństwa IT, nie warto oszczędzać na mechanizmach ochronnych. Przestępstwa w internecie są coraz częstsze i dotkliwsze dla firm – dlatego żadne przedsiębiorstwo nie powinno zapomnieć o zabezpieczeniach w tym obszarze.

Źródło: https://firma.t-mobile.pl/pl/dla-mediow

Wojciech Strzałkowski

Biuro Prasowe

T-Mobile Polska

[1] State of the Internet – Security Report Q1 2016, Raport Akamai, 16.06.2017.

[2] State of the Internet – Security Report Q4 2016, Raport Akamai, 16.06.2017.

[3] Ataki DDoS w IV kwartale 2016 roku, securlist.pl, 16.06.2017.

[4] Janusz Chustecki, Urządzenia IoT przeprowadziły najsilniejszy na świecie atak DDoS, Computerworld.pl, 16.06.2017.

[5] Firmy podejrzewają konkurencję o przeprowadzanie ataków DDoS, badanie Zagrożenia dla bezpieczeństwa IT 2016 Kaspersky Lab, 16.06.2017.

[6]Ataki DDoS w IV kwartale 2016 roku, dz. cyt..