Polityka i prawo

Petya - WannaCry na sterydach. Kolejny globalny atak ransomware [AKTUALIZACJA]

Petya to kolejny ransowmware o globalnym zasięgu. Zaatakowane zostały cele w Europie i Stanach Zjednoczonych. Najbardziej dotknięta jest Ukraina. Atak bliźniaczo przypomina kampanię WannaCry, która miała miejsce miesiąc temu. Wydaje się, że nie wyciągnięto żadnych wniosków. Na razie trudno wyrokować, kto stoi za atakiem.

Nowy ransomware o nazwie Petya zaatakował instytucje na całym świecie. Dotknięty został zarówno sektor prywatny jak i publiczny. Atak rozpoczął się na Ukrainie, gdzie zaatakowano najważniejsze elementy infrastruktury krytycznej jak lotnisko w Boryspolu. Początkowo podejrzewano, że jest to kolejny epizod rosyjsko-ukraińskiej wojny, okazuje się jednak, że atak sięga daleko poza granice Ukrainy. Komentując cyberataki na Ukrainę, premier tego kraju powiedział, że ich skala jest bez precedensu. Zaznaczył, jednak że najważniejsze systemy nie zostały dotknięte.

Nowy ransomware znaleziono m.in. w biurach międzynarodowych korporacji takich jak: firma prawnicza DLA Piper. Zostały one zaatakowane przez złośliwe oprogramowanie, które szyfruje pliki i domaga się okupu w wysokości 300 dolarów wypłacanych w Bitcoinach. Podobną sumę żądali hakerzy związani z kampanią WannaCry. Ponadto atak nie ominął Rosji, Indii czy Wielkiej Brytanii, Dani czy Francji. Niedawną ofiarą nowego ransomware są Stany Zjednoczone. Pierwszym celem był koncern farmaceutyczny Merck. Jak podaje serwis Niebezpiecznik, również polskie firmy z branży logistycznej, ale również mniejsze spółki usługowo-handlowe zostały zaatakowane. Wiadomo, że ofiarą ransomware padło przedsiębiorstwo Raben a także InterCars. Zaatakowane miał być również bankomaty.

Prawdopodobnie to jednak nie koniec globalnej kampanii ransomware. Na razie nie znaleziono kill-switcha jak miało to miejsce w przypadku WannaCry.

Czytaj więcej: Kolejny zmasowany cyberatak na Ukrainie. Ofiarami banki i firma energetyczna

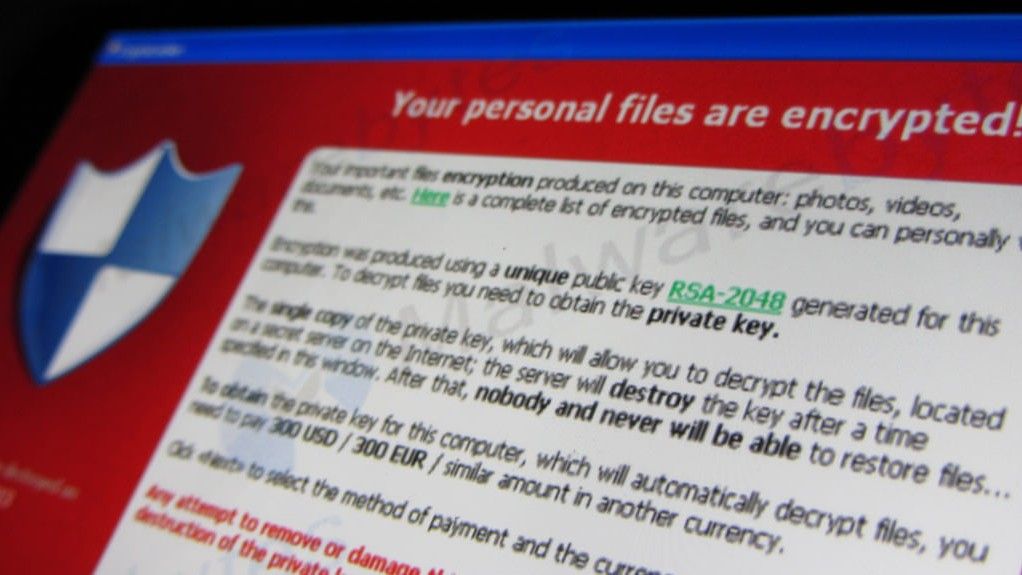

Na zainfekowanych systemach wyświetla się następujący komunikat:

„Twoje pliki zostały zaszyfrowane. Jeżeli widzisz tą wiadomość, oznacza to, że nie masz już dostępu do swoich plików, ponieważ zostały one zaszyfrowane. Być może szukasz sposobu odzyskania swoich danych, ale nie trać czasu. Nikt nie może tego zrobić bez klucza deszyfrującego. Gwarantujemy, że odzyskamy Twoje pliki szybko i w bezpieczny sposób. Jedynie, co musisz zrobić to zapłacić i zakupić klucz deszyfrujący”

Nie wiadomo, jak infekcja się rozprzestrzenia, ale podejrzewa się, że w podobny sposób jak WannaCry i używając luki EternalBlue i wykorzystując niezaktualizowaną wersję Windowsa na wielu maszynach. Informacje te potwierdził Symantec. Jeżeli okaże się to prawdą, to znaczy, że nie wyciągnięto żadnych wniosków z kampanii WannaCry.

Peyta obecna jest od lat na rynku ransomware i rozwijana jest przez grupę Janus Cybercrime Solutions. Sprzedawana jest jako ransomware as service na na forach hakerskich do których można dotrzeć używając sieci TOR. Polega to na tym, że autorzy oprogramowania oferują za pieniądze swoje oprogramowanie, jednocześnie zachowując 15 % od otrzymanego okupu. Obecna forma złośliwego oprogramowania miała powstać 18 czerwca.

Petya działa inaczej niż wszystkie inne dotychczas znane programy typu ransomware. W odróżnieniu od innych nie szyfruje pojedynczych plików. Zamiast tego szyfruje pliki krytyczne dla pracy systemów, co sprawia, że komputer nie reaguje na polecenia użytkownika. Petya próbuje również wykradać hasła.

Na dzień dzisiejszy wydaje się, że Petya jest znacznie groźniejsza niż WannaCry i ostateczny rozmiar ataku pozostaje nieznany.

Czytaj więcej: Największe rosyjskie przedsiębiorstwo naftowe ofiarą cyberataku

Niestety pokazuje to, że podłączanie wszystkich do globalnej sieci stwarza coraz większe ryzyko dla bezpieczeństwa, dlatego też problem ten powinien być rozpatrywany jako element bezpieczeństwa narodowego. Ponadto wydaje się, że nie wyciągnięto lekcji z WannCry. Petya wykorzystuje ten sam wektor ataku, co jego sławny poprzednik, aczkolwiek dodaje również nowe przez co, systemy posiadające najnowszą aktualizację nie są bezpieczne. Obecnie trudno jest określić kto stoi za kampanią, czy mamy do czynienia z aktorem państwowym czy jakąś międzynarodową grupą cyberprzestępczą.

Zaatakowane cele:

Maersk - duńska firma logistyczna

TRK „Liuks” – koncern medialny do którego należy m.in. „kanał 24” jeden z największych kanałów informacyjnych; Kyivenerho – stołeczny operator sieci energetycznych;

Ukrenerho – krajowy operator sieci energetycznych ;

Naftohaz – największa spółka paliwowa;

Ukrposzta – poczta ;

Ukrtelekom – największy operator sieci telefonicznych;

Charnobyl - systemy monitorowania poziomu promieniowania;

Kyivstar, Vodafone – operatorzy sieci komórkowych;

Lotnisko Boryspol pod Kijowem;

Rosnieft - największa rosyjska firma naftowa;

Saint-Gobain - francuska grupa produkująca różne materiały;

WPP - brytyjska agencja reklamowa;

Materiał będzie aktualizowany.

AKTUALIZACJA 1

Petya czeka 30-40 minut zanim rozpocznie proces szyfrowania.

Peyta może skutecznie zaatakować nawet zaaktualizowane systemy Windows, dlatego, że korzysta z WMIC oraz PSEXEC.

AKTUALIZACJA 2

Minister Anna Streżyńska na Twitterze poinformowała, że nie ma informacji o zagrożeniach i incydentach w Polsce. Wszystkie CERTy są w stanie pogotowia a uczestnicy biznesowi NC Cyber zostali poinformowani.

AKTUALIZACJA 3

Zupełnie inną narrację przyjęli analitycy z Kaspersky Lab. Ich zdaniem fala szkodliwego oprogramowania nie ma nic wspólnego ze szkodnikiem Petya. W ich opinii mamy do czynienia z zupełnie nową odmianą oprogramowania ransomware.

AKTUALIZACJA 4

Szpitale w miejscowościach Sewickley i Beaaver w stanie Pensylwania zostały zaatakowane przez Petya.

AKTUALIZACJA 5

Na Twitterze pojawiła się informacja o znalezieniu tzw. kill switcha dla Petya. To właśnie tz. kill switch zapobiegł rozprzestrzenianiu się WannaCry. Według ekspertów należy utworzyć plik:"C:\Windows\perfc"

AKTUALIZACJA 6

Użytkownicy nie mogą odzyskać utraconych danych, ponieważ Posteo wyłączyło skrzynkę email, która miała służyć do przekazywania kluczy deszyfrujących dla osób, które zapłaciły okup.

AKTUALIZACJA 7

Premier Beata Szydło zwoła Rządowy Zespół Zarządzania Kryzysowego w związku z atakami cybernetycznymi w Europie i w Polsce - poinformował rzecznik rządu Rafał Bochenek.

AKTUALIZACJA 8

NASK na Twiterze informuje, że NC Cyber na bieżąco monitoruje sytuację. Do tej pory nie odnotowano zgłoszeń dotyczących kampanii ransomware Petya.

AKTUALIZACJA 9

Ukraina została najbardziej dotknięta ransomware ponieważ przedsiębiorstwa użytkującej popularny program do przeliczania podatków ściągneły aktualizację zawierającą Petye. W ten sposób ransomware rozprzestrzenił się na wiele firm używając różnych luk w systemach Windows.

AKTUALIZACJA 10

Kaspersky Lab opublikował wykres państw z największą liczbą zainfekowanych komputerów. Najwięcej z nich znajduje się na Ukrainie (60 %), w Rosji (30 %) oraz w Polsce (5 %).